Les équipes de Certilience se basent sur plusieurs ressources et méthodologies reconnues afin de réaliser leurs missions. L’organisation OWASP fournit de nombreuses ressources et outils sur le thème de la sécurité des applications. Parmi les projets phares de l’OWASP : le Top 10 OWASP, un classement des 10 risques les plus critiques concernant les applications Web.

L’OWASP

L’OWASP (Open Worldwide Application Security Project) est une organisation internationale à but non lucratif spécialisée dans la sécurité des applications. Elle met à disposition gratuitement de nombreuses ressources et outils sur lesquels les développeurs et les professionnels de la cybersécurité peuvent s’appuyer. L’OWASP est une communauté, tout le monde peut participer et contribuer aux projets qu’elle propose.

Ci-dessous quelques exemples des ressources de l’OWASP conseillées par les équipes de Certilience :

- Top 10 OWASP : classement des 10 risques les plus critiques concernant les applications Web ;

- OWASP Cheat Sheet Series : ensemble de documentations relatives aux bonnes pratiques de sécurité concernant de nombreux sujets (applications et services Web, applications mobiles, IA, etc.) ;

- OWASP Web Security Testing Guide (WSTG) : guide présentant les différents tests de sécurité pouvant être réalisés sur les applications et services Web ;

- OWASP Application Security Verification Standard (ASVS) : liste d’exigences de sécurité pour les applications et services Web.

Il existe plusieurs TOP 10 OWASP, parmi les autres TOP 10 utilisés par nos équipes : Mobile Top 10 et API Security Top 10. Dans la suite de cet article, nous allons nous concentrer sur le TOP 10 le plus connu : celui concernant les risques liés aux applications Web.

En complément, l’OWASP propose le projet OWASP VWAD (Vulnerable Web Applications Directory) : une liste d’applications volontairement vulnérables qui peuvent être utilisées à des fins de démonstration ou de formation. Par exemple, l’OWASP Juice Shop est un site Web permettant d’illustrer, entre autres, les vulnérabilités du Top 10.

Le Top 10 OWASP

Présentation du projet

Le Top 10 OWASP a pour objectif de sensibiliser à la sécurité des applications Web en proposant un classement des 10 risques les plus critiques. Il peut être utilisé comme base de travail pour les professionnels de la cybersécurité ou pour les développeurs afin de comprendre les vulnérabilités pouvant affecter les applications Web dans le but de mieux s’en prémunir.

Le Top 10 OWASP, comme son nom l’indique, classe les risques en 10 catégories. Chaque catégorie est composée de plusieurs parties dont une description contenant des exemples de vulnérabilités associées, une liste de recommandations permettant d’éviter le risque et des exemples de scénarios d’attaque.

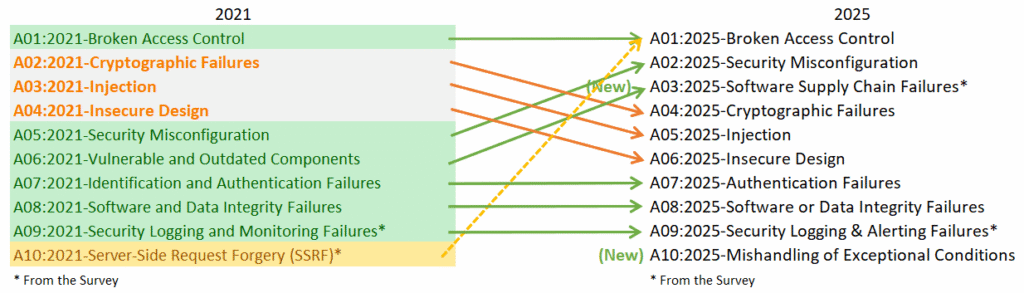

Pour créer ce classement, l’OWASP se base sur les vulnérabilités rencontrées les années précédentes et sur les réponses à un sondage communautaire. Ces dernières années, il a été mis à jour tous les 4 ans. Cela permet de suivre l’évolution des attaques et d’avoir un classement reflétant les risques actuels. La dernière version en date est celle publiée en fin d’année 2025.

Le Top 10 OWASP 2025

Le classement a évolué par rapport à celui de 2021 mais la catégorie Broken Access Control reste en tête en tant que risque le plus critique pour les applications Web :

Quelques nouveautés apportées par le classement 2025 :

- Le contenu de la catégorie A10:2021 – Server-Side Request Forgery (SSRF) a été inclu dans la catégorie A01:2025 – Broken Access Control ;

- La catégorie A06:2021 – Vulnerable and Outdated Components a été élargie en A03:2025 – Software Supply Chain Failures afin d’inclure tous les risques liés à l’ensemble de l’écosystème logiciel ;

- Une nouvelle catégorie est apparue : A10:2025 – Mishandling of Exceptional Conditions.

Détails des catégories du classement 2025

Voici un résumé des différentes catégories formant le Top 10 OWASP 2025. Le classement et les détails complets sont disponibles sur le site officiel de l’OWASP.

- A01:2025 – Broken Access Control : vulnérabilités permettant un accès non autorisé menant à la divulgation, modification ou suppression d’informations ;

- A02:2025 – Security Misconfiguration : défauts de configuration introduisant des vulnérabilités dans l’application tels que des défauts de durcissement, la présence de services non nécessaires ou encore la présence de comptes avec leur mot de passe par défaut ;

- A03:2025 – Software Supply Chain Failures : vulnérabilités liées à des composants de l’application telles que des défauts de mise à jour ;

- A04:2025 – Cryptographic Failures : vulnérabilités liées à un défaut cryptographique telles que l’absence de chiffrement des échanges effectués au sein de l’application ou l’utilisation de protocoles de chiffrement obsolètes ;

- A05:2025 – Injection : vulnérabilités permettant l’injection de données résultant d’un défaut de validation des entrées utilisateur ;

- A06:2025 – Insecure Design : applications ayant un modèle de conception créant des problèmes de sécurité ;

- A07:2025 – Authentication Failures : vulnérabilités liées à l’authentification des utilisateurs sur l’application comme la possibilité de réaliser des attaques de type brute-force ou l’utilisation d’une politique de mots de passe faible ;

- A08:2025 – Software or Data Integrity Failures : vulnérabilités liées à une mauvaise validation des composants intégrés dans l’application ou à une mauvaise validation des mises à jour pouvant permettre à un attaquant d’altérer l’application ;

- A09:2025 – Security Logging & Alerting Failures : défauts au niveau de la journalisation des actions et mauvaise gestion des alertes en cas d’actions suspectes ;

- A10:2025 – Mishandling of Exceptional Conditions : mauvaise gestion des évènements non attendus créant des indisponibilités de l’application ou introduisant des vulnérabilités comme la divulgation d’information au travers de messages d’erreur.

Chez Certilience, le Top 10 OWASP fait partie des références utilisées dans notre méthodologie de tests d’intrusion. Il est également utilisé comme base de travail pour notre formation sur la sécurité des applications Web.