20 Juil. 20 CVE

Correction de plusieurs vulnérabilités sur le logiciel Syncrify

Syncrify est une solution de sauvegarde privée pour les entreprises, commercialisée par Synametrics Technologies.

La version 4.9 en date du 12/05/2020 corrige plusieurs vulnérabilités remontées par Vladimir TOUTAIN, pentester chez Certilience :

Les vulnérabilités découvertes

Une de ces vulnérabilités était critique puisqu’elle permettait de lire n’importe quel fichier du serveur hébergeant la solution Syncrify, et ce sans être authentifié. La faille était du type injection XXE (XML eXternal Entity) en aveugle, exploitable avec les droits root Linux. La connaissance du mot de passe d’un compte n’était pas nécessaire, seule une adresse mail valide enregistrée sur Syncrify était requise.

L’injection étant exploitable en aveugle, une connexion vers le serveur de l’attaquant est nécessaire afin d’exfiltrer les données. En l’occurrence, cette dernière utilisera le protocole FTP dû aux spécificités des parseurs XML Java.

Il est donc possible de grandement limiter l’impact de ce type de vulnérabilité en suivant les bonnes pratiques de sécurité :

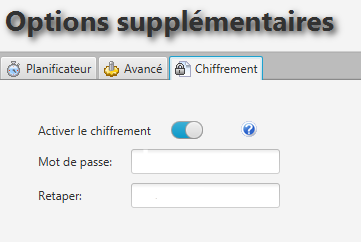

- Bien chiffrer les fichiers de sauvegarde sur le serveur

- Limiter au maximum les connexions en sortie du serveur, que ce soit vers des IP publiques ou internes

- Exécuter les applications web avec un utilisateur système disposant de privilèges restreints

- Disposer de surveillance et d’alertes au niveau des serveurs en DMZ permettant la détection rapide d’intrusion ou de comportement malveillant

Ce cas d’usage démontre qu’un durcissement bien réalisé à l’installation des composants permet de ne pas être exposé en cas de vulnérabilité sur un produit.

Comment corriger la vulnérabilité Syncrify

Concernant la correction de la vulnérabilité XXE en elle-même, il suffit en général de désactiver la prise en compte de DTD externes. La ressource OWASP suivante décline cette préconisation en fonction des technologies utilisées :

D’autres failles de types XSS et fuites d’informations mineures découvertes par Vladimir TOUTAIN sont corrigées par cette nouvelle version de Syncrify.

Historique

Merci aux équipes de Syncrify pour leur prompte réaction :

- 17/04/2020 : Notification initiale au vendeur

- 17/04/2020 : Réponse du support et début d’analyse des vulnérabilités de leur côté

- 21/04/2020 : Première itération des correctifs fournis par Synametrics

- 22/04/2020 : Notification qu’un contournement d’un des correctifs est possible

- 11/05/2020 : Version finale des correctifs

- 12/05/2020 : Sortie de la version 4.9 build 1026

Nous pouvons tester le niveau de sécurité de votre produit ou de votre SI

N’hésitez pas à nous solliciter pour une formation Hacking